Если вы ещё не обновили Putty (и не только), то почему ещё здесь вообще?

В интернетах паника, люди за голову хватаются и бегают кругами, а они тут по чатам прохлаждаются.

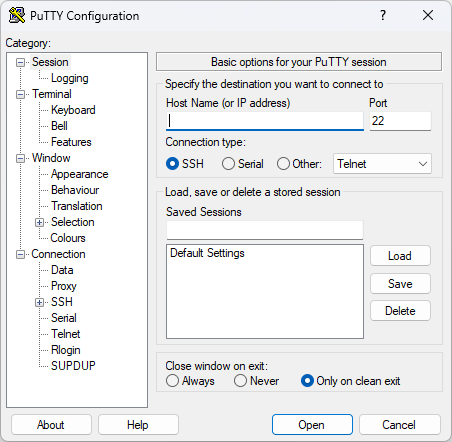

Кто из лесу вышел, объясняем: в этом малоизвестном SSH и Telnet клиенте нашли дырочку на десять из десяти. Просто атакующий может восстановить секретный ключ юзера, а так волноваться нечего. Разброс уязвимых версий от 0.68 до 0.80.

А если серьёзно, то есть две интересных проблемки. Номер раз: для эксплуатации надо или уже быть на сервере, или извернуться со спуфингом линии связи.

И номер два, более смешная: кто готов перечислить весь тот софт, где на фоне трудится путёвая библиотечка, через которую вышеописанное точно так же продолжает работать? FileZilla, WinSCP, россыпь всяких *git, *SVN и далее по списку до горизонта.

Leave a Reply